Justin Godfrey-Cass

Head of Transport Solutions

El mercado de los vehículos eléctricos está creciendo a medida que los consumidores y los gobiernos adoptan decisiones y políticas en favor de un transporte más sostenible. España cuenta actualmente con 15.000 puntos de recarga, cifra que deberá multiplicar por 25 para alcanzar los 340.000 previstos en 2030*, puntos de recarga que son esencialmente dispositivos IoT que intercambian datos operativos y de rendimiento, incluso de pago. Esas conexiones de vehículos eléctricos (VE) deben estar protegidas contra incidentes de ciberseguridad que podrían interrumpir el transporte y causar daños financieros y de reputación a los operadores.

La instalación de puntos de recarga en residencias privadas, locales comerciales y lugares públicos debe aumentar para sostener un mayor número de vehículos eléctricos. A su vez, esos puntos de recarga deben estar conectados para que los operadores puedan supervisar el rendimiento, el uso y el mantenimiento, y procesar los pagos desde lugares públicos.

La conectividad celular IoT es flexible, escalable y puede soportar implementaciones rápidas, por lo que es ideal para conectar puntos de recarga. Sin embargo, los operadores de puntos de recarga (CPO) y los fabricantes de equipos originales (OEM) deben garantizar que la ciberseguridad esté integrada en sus diseños y operaciones, ya que no hacerlo conllevaría un enorme riesgo.

* IV Observatorio de la Movilidad Sostenible

¿Recogen e intercambian datos los puntos de recarga de vehículos eléctricos?

Los puntos de recarga de vehículos eléctricos pueden generar y recopilar mucha información. Esto puede incluir datos del conductor, como las credenciales de suscripción si tienen una cuenta con un Operador (OPC) y/o información de pago. También podría incluir datos sobre el comportamiento de los conductores, como la frecuencia con la que cargan. Por supuesto, se recopilará información sobre el uso porque los OPC deben saber cuántos vehículos cargan en un periodo de tiempo determinado, cuánto tiempo pasan y cuánta energía consumen.

Es casi seguro que también se recopilarán datos de rendimiento para que los operadores puedan evaluar y supervisar el funcionamiento de los puntos de recarga y si es necesario realizar tareas de mantenimiento. Esto es importante para mantener los equipos en buen estado de funcionamiento, de modo que cuando lleguen los conductores puedan estar seguros de que los puntos de recarga estarán operativos y serán capaces de ofrecer un servicio completo.

También hay datos importantes para la gestión de la red eléctrica. La información sobre los niveles de energía de los puntos de recarga puede utilizarse para equilibrar la carga de la red, gestionar las fluctuaciones de energía y evitar el riesgo de cortes y subidas de tensión.

¿Qué podría hacer un ciberataque a los puntos de recarga de vehículos eléctricos?

La profundidad y amplitud de los datos de los puntos de recarga de vehículos eléctricos en juego suponen una importante superficie de ciberataque para los ciberdelincuentes. Es más, los datos son de gran valor, podrían capturarse y pedir rescate, utilizarse para sabotear operaciones o incluso para realizar ataques de phishing.

Otros actos de sabotaje pueden alterar la información que aparece en las pantallas de los puntos de recarga. Así ocurrió en la Isla de Wight, cuando los puntos de recarga empezaron a mostrar un sitio web pornográfico, y en Rusia, cuando las pantallas mostraron mensajes de apoyo a Ucrania.

Los ciberdelincuentes buscan puntos débiles. Si encuentran alguno, utilizarán cualquier método que funcione para generar el caos que esperan que les reporte resultados. Cualquier punto dentro de la superficie de ataque podría ser el débil y, a medida que la red de recarga de vehículos eléctricos se amplía, también aumentan las implicaciones para la ciberseguridad.

¿Cómo pueden los operadores de puntos de recarga de vehículos eléctricos asegurar las conexiones?

Los puntos de recarga de vehículos eléctricos se comunican con los servidores. Deben hacerlo de forma segura. Presentan credenciales de identificación, que deben estar protegidas. Ejecutan aplicaciones, que deben implementarse de forma que sean seguras. Los puntos de recarga deben comunicarse únicamente con los destinos correctos y deben estar defendidos contra el malware, el ransomware, los ataques de intermediario (man-in-the-middle, MiTM) y todo lo demás. Esa defensa debe ser capaz de evolucionar porque los ciberataques lo hacen, todo el tiempo.

Los mecanismos para asegurar la comunicación bidireccional incluyen nombres de puntos de acceso privados seguros (APN), redes privadas virtuales cifradas e IP privadas fijas. Los OPC y los fabricantes deben preguntarse por la seguridad de sus dispositivos, pero también por la de su personal y sus procesos, porque la seguridad debe operar de extremo a extremo.

¿Cómo puede ayudar Wireless Logic?

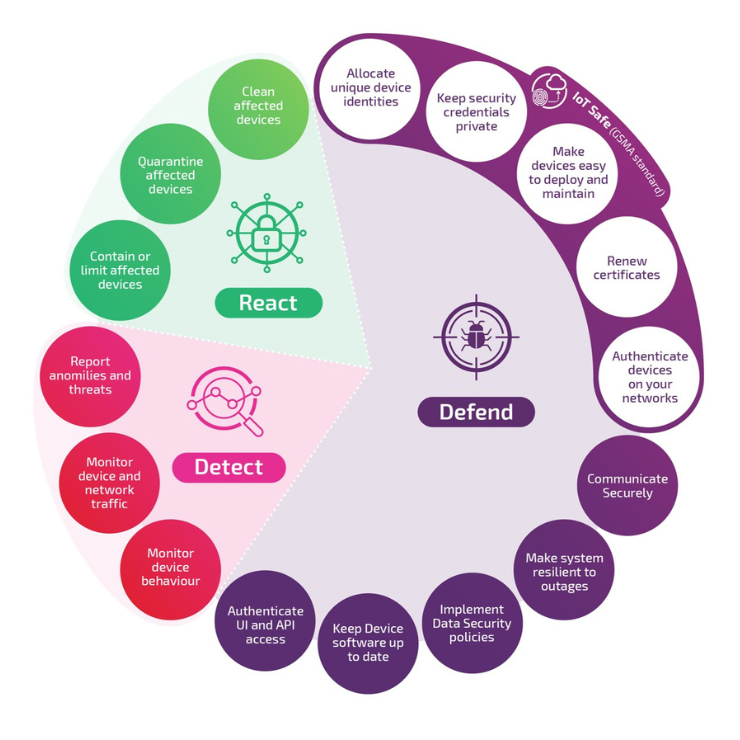

El marco de seguridad de Wireless Logic incluye una serie de capacidades tecnológicas, normas y recomendaciones para ayudar a los CPO y fabricantes a reforzar las políticas de identidad y autenticación y a defender, detectar y reaccionar ante las ciberamenazas.

Defender significa gestionar la superficie de ciberataque para impedir el acceso no autorizado a los dispositivos, la infraestructura en la nube y los datos. En la práctica, esto abarca IoT SAFE (un estándar SIM para autenticar y autorizar dispositivos IoT a redes móviles), autenticación en la nube, actualizaciones de software, comunicaciones cifradas y APN seguras.

Detectar significa supervisar los dispositivos y las redes para detectar cualquier anomalía o comportamiento anómalo. Para ello es necesario disponer de información basada en el uso y de análisis detallados para detectar, por ejemplo, cambios en las URL de destino o en el uso de datos.

Por último, reaccionar significa tomar medidas rápidas y específicas en caso de que ocurra algo. Las contramedidas automatizadas pueden aislar una amenaza para la seguridad, como la que representa un dispositivo, e iniciar una acción correctiva, por ejemplo, forzando una actualización del software o poniendo el dispositivo fuera de servicio.

La seguridad debe ser una prioridad para los fabricantes de vehículos eléctricos y los fabricantes de equipos originales. A medida que se amplíen las redes de puntos de recarga, será necesario integrar una conectividad segura.

Para saber cómo puede ayudarte Wireless Logic, contáctcanos.